FAQ Overview

Réseau Informatique » Ubiquiti

Distribution d'une ou plusieurs IP Publique(s) sur un routeur ER4

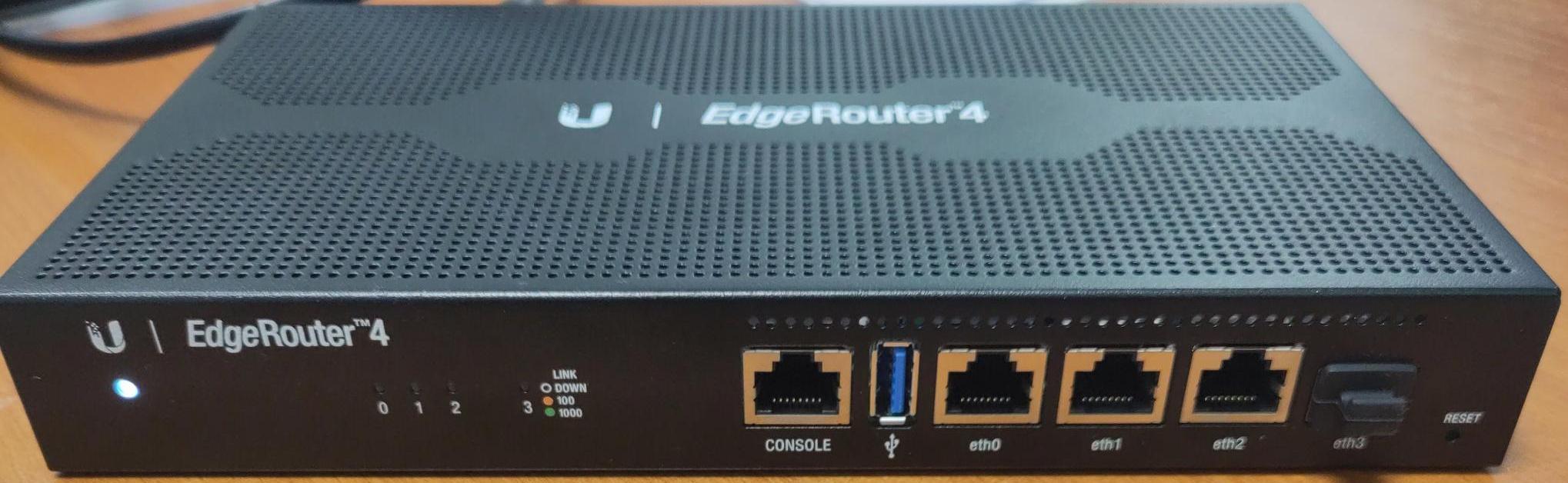

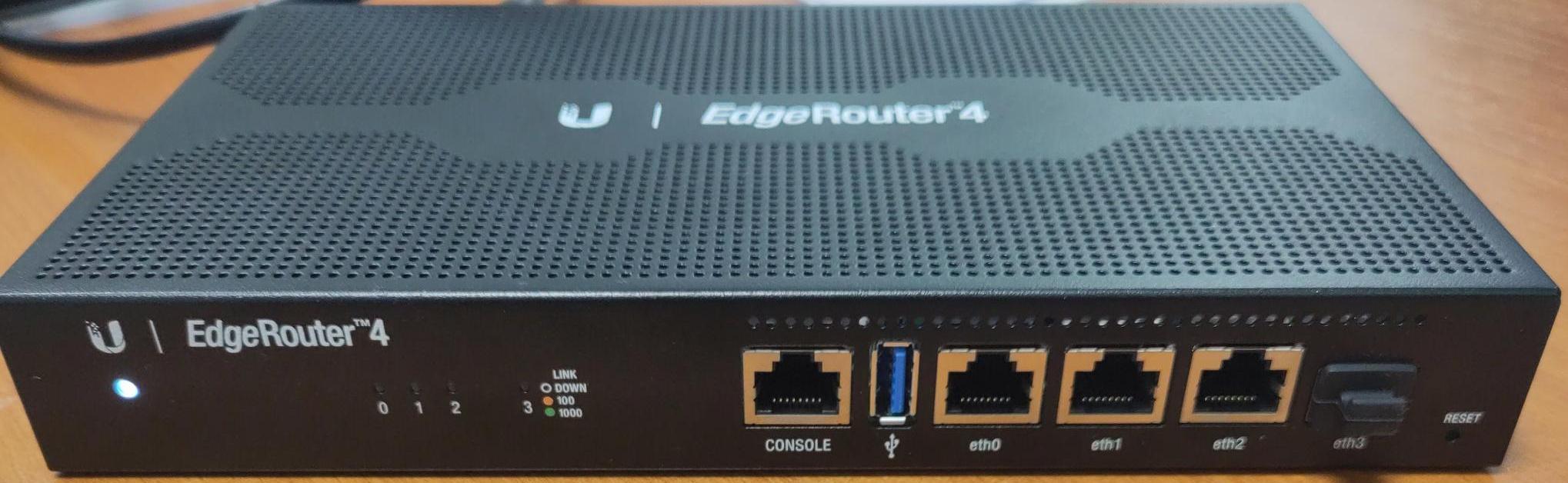

Dans notre cas pratique, notre client dispose d'un routeur ER-4 avec :

- une connexion Internet (WAN) sur le port eth0, livrée en VLAN avec un bloc de 2 IP Publiques ( 154.XXX.XXX.1/31 & 154.XXX.XXX.2/31)

- une connexion Locale (LAN) sur le port eth1 en 192.168.1.0/24

- Le port eth2 est libre

Le client

Auteur : Tomas

Dernière mise à jour : 11-05-2023 15:19

Mode Bridge - ER4 - via la supervision du routeur

1) Paramétrer un port libre - une ou plusieurs adresse IP WAN Publique :

Par rapport à votre configuration, il faut identifier le port ethX que vous souhaitez paramètrer pour faire le Bridge WAN. Dans notre exemple, le port WAN Internet (eth0), Bridge WAN (eth1) et LAN (eth2).

Pour le paramétrage, il faut se connecter sur le port eth2 (LAN) avec votre PC ou via UISP. Vous pouvez le faire en mode graphique ou en CLI. Nous allons voir la partie CLI sur ce tutoriel. Vous pouvez sur l'interface du routeur en haut à droite cliquer sur CLI ou via le terminal (ou invité de commande) en se connectant en ssh sur votre routeur.

Après avoir ouvert le CLI et d'entrer votre login & mot de passe, vous allez passer en mode configuration : configure

Vous allez supprimer l'interface eth1 actuelle :

delete interfaces ethernet eth1

commit; save

Vous allez supprimer le service DHCP & DNS lié à l'interface eth1 :

show service dhcp-server shared-network-name (Vous pouvez noter le "shared-network-name" de l'interface eth1)

show service dns (Vous pouvez noter, si votre interface eth1 est en "listen-on")

delete service dhcp-server shared-network-name XXX (Remplacer XXX par le nom du service DHCP)

delete service dns forwarding listen-on eth1 (Suppression de l'écoute du port eth1)

commit; save

Vous allez créer l'interface en eth1 :

set interfaces ethernet eth1 address XXX.XXX.XXX.XXX/XX (Remplacer XXX par l'adresse IP avec votre sous masque - ex : 193.145.34.1/29)

set interfaces ethernet eth1 mtu 1500

commit; save

2) Orienter la règle du NAT Masquerade sur les adresses IP Privé du routeur :

show interfaces ethernet eth2 (Pour connaitre votre réseau LAN, exemple : 192.168.2.0/24)

show service nat (Pour connaitre les règles programmées sur votre routeur, ici rule 5010 "Masquerade for WAN")

set service nat rule 5010 source address 192.168.2.0/24

commit; save

3) Créer un régle Firewall d'ouverture sur la ou les adresses IP WAN Publique - WAN-IN :

show firewall name WAN_IN (Pour connaitre le paramétrage de votre règle entrante (Internet vers votre réseau local))

set firewall name WAN_IN rule 5

set firewall name WAN_IN rule 5 action accept

set firewall name WAN_IN rule 5 description "Règle entrante pour le bridge"

set firewall name WAN_IN rule 5 destination address XXX.XXX.XXX.XXX/XX

set firewall name WAN_IN rule 5 state established enable

set firewall name WAN_IN rule 5 state new enable

set firewall name WAN_IN rule 5 state related enable

commit; save

Auteur : Tomas

Dernière mise à jour : 26-04-2024 16:12

Opérateur-Télécom » Networth-Télécom

Paramétrage APN - Orange / Bouygues Telecom / Sierra

Opérateur Bouygues Telecom (EIT) :

· APN Internet :

Name = NET26

APN = net26

Type = Internet (Samsung only) ou default

Sur les routeurs 4G avec le paramétrage manuel, vous devez entrer le Dial number: *99#

· APN MMS :

Name = MMS26

APN = mms26

MMS-C: http://mms26

Proxy MMS : 10.143.156.5

Port MMS : 8080

Type = mms

Opérateur Orange MVNO :

Apn : orange.fr

Utilisateur : orange

Mdp : orange

Orange Convergence DATA :

Apn : netw.vp

SIM M2M Sierra :

internet.mbqt.net

Auteur : Tomas

Dernière mise à jour : 03-01-2024 15:06

Activation - Renvoi d'appel - Mobile (Orange & Bouygues Telecoms)

Vous pouvez activer les différents renvois par code USSD (raccourci), via le clavier du menu.

Activer un renvoi:

SYSTEMATIQUE : **21* [n° du téléphone recevant le transfert] *11# ou

NON REPONSE : **61* [n° du téléphone recevant le transfert] *11# ou

INACESSIBLE : **61* [n° du téléphone recevant le transfert] *11# ou

OCCUPATION : **67* [n° du téléphone recevant le transfert] *11#

Appuyez sur la touche d'appel ou téléphone vert pour appliquer.

Annuler un renvoi d'appel :

CONDITIONNEL : ##004#

SYSTEMATIQUE : ##002#

Appuyez sur la touche d'appel ou téléphone vert pour appliquer.

Consulter état d'un renvoi:

SYSTEMATIQUE : *#21* ou

NON REPONSE : *#61* ou

INACESSIBLE : *#61* ou

OCCUPATION : *#67*

Auteur : Tomas

Dernière mise à jour : 17-01-2024 16:12

Réseau Informatique » TP-Link

Installation OMADA - Cloud - VPS OVH (Debian 11 / Java 11 / MongoDb 4.4) :

Cet article, nous présente une méthode pour installer votre Omada (Logiciel TPLink) sur un VPS (Virtual Private Seveur) en dehors de votre infrastructure local (dans le Cloud).

Notre tutoriel est réalisé sur l'infrastructure OVH avec un produit VPS. Sur la livraison de votre VPS OVH, vous pourrez choisir votre distribution, dans notre cas, la distribution est Debian 11. Vous recevrez par email votre accès utilisateur (privilèges adminstrateurs de votre VPS).

Dès que vous avez l'accès à votre VPS, ouvrer votre terminal (sur linux), powershell (windows 10 / 11) ou putty (sur windows).

Sur le terminal ou le logiciel ssh, ouvrer une session SSH avec votre méthode d'autentification avec vos privilèges administrateurs .

Mettre à jour votre distribution Debian 11 (et suivez les instructions) :

sudo apt update

sudo apt upgrade

Installer Java 11 (et suivez les instructions) :

sudo apt install openjdk-11-jre-headless

Pour finaliser l'installation de Java 11, il faudra intégrer le commande suivante :

sudo mkdir /usr/lib/jvm/java-11-openjdk-amd64/lib/amd64

sudo ln -s /usr/lib/jvm/java-11-openjdk-amd64/lib/server /usr/lib/jvm/java-11-openjdk-amd64/lib/amd64/

Installater MongoDB Community 4.4 (et suivez les instructions) :

sudo apt-get install gnupg

curl -fsSL https://pgp.mongodb.com/server-4.4.asc | \

sudo gpg -o /usr/share/keyrings/mongodb-server-4.4.gpg \

--dearmor

echo "deb [ signed-by=/usr/share/keyrings/mongodb-server-4.4.gpg ] http://repo.mongodb.org/apt/debian buster/mongodb-org/4.4 main" | sudo tee /etc/apt/sources.list.d/mongodb-org-4.4.list

sudo apt-get update

sudo apt-get install -y mongodb-org

Installer JSVC :

sudo apt install jsvc

Installer Curl :

sudo apt install curl

Installer OMADA (et suivez les instructions) :

Votre environnement doit être prêt à accueillir Omada, vous pouvez procéder à l'installation du logiciel. Nous vous invitons à télécharger la dernère version Omada (source : https://www.tp-link.com/fr/support/download/omada-software-controller/#Controller_Software). Sur notre exemple, la dernière version est la Omada_SDN_Controller_v5.5.6_Linux_x64.deb. Sur le bouton "Télécharger", nous vous invitions à faire un clique droit et choisir sur le menu "Copier le lien".

Sur votre session ssh, vous intégrez la commande wget avec le lien de téléchagement :

wget https://static.tp-link.com/upload/software/2023/202303/20230321/Omada_SDN_Controller_v5.9.31_Linux_x64.deb

Vous devez ensuite vous orientez vers le fichier télécharger, puis lancer l'installation d'Omada avec la commande ci dessous :

sudo dpkg --ignore-depends=jsvc -i Omada_SDN_Controller_v5.9.31_Linux_x64.deb

A la fin de l'installation d'Omada. Nous vous invitons à mettre à jour votre distribution :

sudo apt update

sudo apt upgrade

Puis redémarrager votre VM :

sudo reboot

Normalement, après le redémarrage de votre VM, votre omada doit être opérationelle.

Vous pouvez accèder à votre Omada en ouvrant votre navigateur internet et taper (remplacer les X.X.X.X par l'adresse IP WAN de votre VM ou votre domaine (ou sous domaine)) :

https://X.X.X.X:8043 ou http://X.X.X.X:8088

Cette exemple fonctionne sur la version 5.9.31 sur un Debian 11 en date du 06/2023.

Auteur : Tomas

Dernière mise à jour : 06-06-2023 14:49

OS-Distribution » Linux

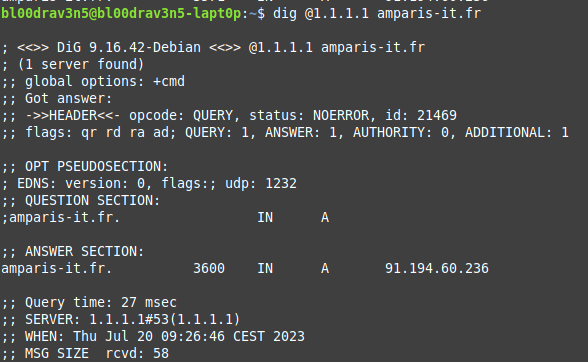

Commande Dig - Connaitre la zone DNS d'un domaine :

Commande DIG :

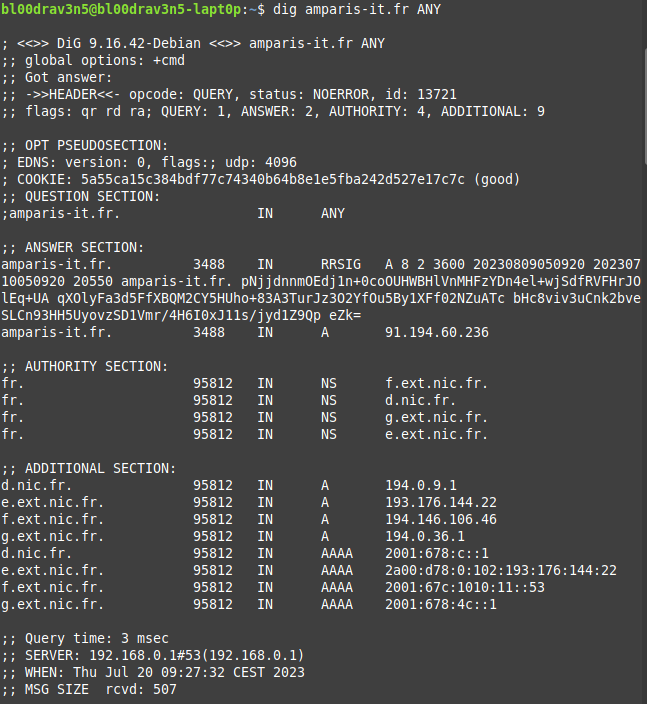

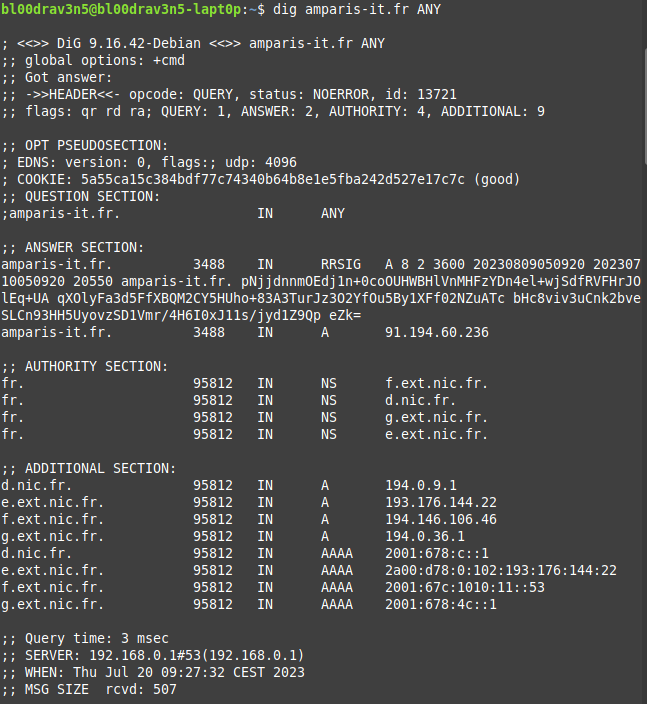

1) Dig (Any) - pour voir l'ensemble des enregistrements :

Sur la réponse dig any du domaine amparis-it.fr, on voit la réponse sur le champs A .

Pour plus de détails :

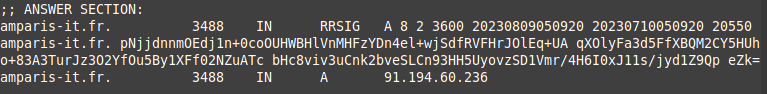

Sur la première colonne, on voit le nom de domaine intérrogé (ex : amparis-it.fr)

Sur la deuxième colonne, on voit le Time to Live, le délai défini pour chaque actualisation du champs (ex : 3488 sec)

Sur le troisième colonne, on voit la classe de la requete IN (signifie Internet)

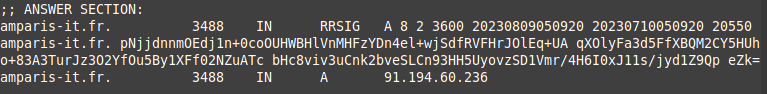

Sur la quatrième colonne, on voit le type de requête (ex A & "RRSIG : L'enregistrement « resource record signature » est un enregistrement qui stocke les signatures numériques utilisées pour authentifier les enregistrements selon le DNSSEC.")

Sur la cinquième colonne, on voit l'adresse ip, le domaine, ou le champs cible (ex : 91.194.60.236)

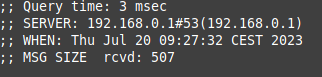

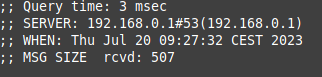

Avec la partie ci dessous, on peut voir le délai de réponse entre notre demande de résolution & la réponse du serveur DNS

Notre requête a mis 3ms et il a questionner le Serveur DNS 192.168.0.1 (Le routeur qui dispose d'un cache DNS).

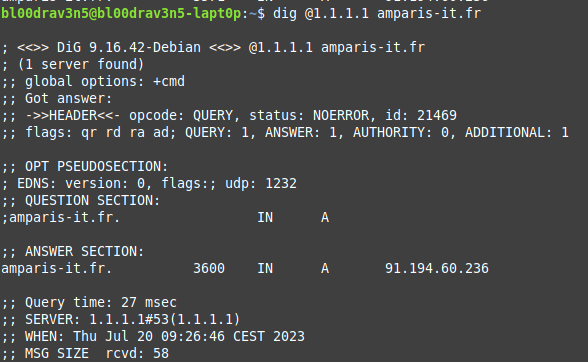

Avec la commande suivante, on peut spécifier le questionnement auprès d'un serveur DNS précis (ici on fait une test avec les serveurs DNS Cloudfare).

Il est possible d'effectuer une recherche avancée sur les champs MX, CNAME, TXT et autre. Il faut ajouter en amont du nom de domaine l'argument "-t" et ajouter l'argument après le nom de domaine questionné du champs souhaité.

dig -t amparis-it.fr txt

dig -t amparis-it.fr cname

dig -t amparis-it.fr mx

L'option trace permet de répertorier les différents serveurs avant d'arriver à la destination finale (intéressant pour voir les points de blocage sur la résolution dns) :

dig amparis-it.fr +trace

Faire une recherche de DNS inversée : dig -x ADRESSE IP WAN

Testet a validité du DNSSEC :

dig amparis-it.fr +dnssec

Si le serveur DNS est configurer pour utiliser DNSSEC, vous trouverez la motion de ad sur l'intitulé flag

Et vous trouverez un champ DNS RRSIG

Vous pouvez utiliser l'outil en ligne Google pour faire vos demandes dig : https://toolbox.googleapps.com/apps/dig/

Pour connaitre la propagation de votre nom de domaine : https://www.whatsmydns.net/

Pour valider vos nom de domaine & emails : https://mxtoolbox.com/

Auteur : Tomas

Dernière mise à jour : 20-07-2023 15:46

OS-Distribution » Linux » Debian

Gestion / Création / Modification / Suppression d'un utilisateur

Liste des utilisateurs :

sudo cat /etc/passwd | cut -d: -f1

Créer un utilisateur ( remplacer la variable USERNAME par votre nom d'utilisateur) :

sudo useradd -s /usr/bin/bash USERNAME -m

sudo passwd USERNAME

Modifier l'accès root :

sudo su -

passwd

Suivre les instruction pour modifier le mot de passe root

Supprimer un utilisateur ( remplacer la variable USERNAME par votre nom d'utilisateur) :

sudo userdel USERNAME

Intégrer l'utilisateur à la commande sudo ( remplacer la variable USERNAME par votre nom d'utilisateur) :

sudo visudo /etc/sudoers

Ajout sur le fichier de configuration l'utilisateur

USERNAME ALL=(ALL:ALL) ALL

Auteur : Tomas

Dernière mise à jour : 20-06-2023 15:19

Paramétrage & Sécurité du service SSH (via le fichier de config SSH)

Editer / Paramétrer / Sécurité le fichier config ssh :

sudo nano /etc/ssh/sshd_config

1) Modifier le port de connexion à votre serveur ssh : Enlever le # à Port et modifier le 22 par le port souhaité (utiliser un numéro entre 49152 et 65535)

2) Configurer le timeout des sessions SSH :

- Enlever le # à ClientAliveInterval (intervale de temps sans activité utilisateur avant la déconnexion) et modifier une valeur en seconde

- Enlever le # à ClientAliveContMax et modifier à 0 (cette commande relance le compte à bours - ici laisser à 0)

3) Désactiver la connexion en mode Root : Enlever le # à PermitRootLogin et remplacer yes par no

Sauvegarder le fichier "le fichier de config SSH" ==> Control + X ==> Taper O ==> Taper entrer

Recharger le service SSH :

sudo systemctl reload sshd

sudo systemctl restart sshd

sudo systemctl status sshd

Auteur : Tomas

Dernière mise à jour : 20-06-2023 15:14

Installer Zenmap sur Linux (.deb) :

Installer Zenmap :

1) Mettre à jour de votre distribution :

sudo apt update

sudo apt upgrade

2) Installation de NMAP :

sudo apt install nmap -y

3) Installation d'Alien :

sudo apt install alien -y

4) Téléchargement de zenmap (.rpm) :

Cliquer ici pour vous re diriger vers la librairie de Nmap & Zenmap

5) Convertir le fichier rpm en deb :

sudo alien zenmap-*.noarch.rpm

sudo dpkg --install zenmap_*_all.deb

Auteur : Tomas

Dernière mise à jour : 11-07-2023 13:24

Téléphonie » 3CX

Accès au service 3CX - Commande en Ligne :

Status 3CX Phone System :

systemctl status 3*

Action 3CX Phone System :

systemctl restart 3*

systemctl start 3*

systemctl stop 3*

Auteur : Tomas

Dernière mise à jour : 20-07-2023 15:48

Opérateur-Télécom » Flexnetwork

Informations Complémentaires - Lien Flexnetwork - DNS / SMTP / NTP :

DNS : 185.57.220.177 / 185.57.220.178

SMTP : smtp.flexnetwork.fr sans authentification sur le port 25 uniquement pour les IP opérées chez FLEX

SMTP : smtp.amparis-it.fr sans authentification sur le port 25 uniquement pour les IP opérées chez FLEX

NTP : 185.57.220.230 / 185.57.220.231

Auteur : Tomas

Dernière mise à jour : 14-12-2023 09:54

Test de Débit

Faire un test nperf

Allez sur le serveur : https://www.nperf.com/fr/

Choisir le serveur (cf capture) puis lancez le test.

Faire un test avec iperf3.

Récupérer l'exécutable : https://iperf.fr/iperf-download.php

L' adresse IP du serveur : iperf3.lille.testdebit.info [89.84.1.234]

Les ports ouverts pour les tests iperf3 sont : 9200 à 9222

Puis faire les 4 tests ci-dessous :

ajouter - - logfile result.txt pour avoir une sortie dans un fichier

iperf3 -c iperf3.lille.testdebit.info -p 9205 -V

iperf3 -c iperf3.lille.testdebit.info -p 9205 -V -R

iperf3 -c iperf3.lille.testdebit.info -p 9205 -V -P 5

iperf3 -c iperf3.lille.testdebit.info -p 9205 -V -R -P 5

Ensuite, le câble Ethernet (catégorie 5e minimum), et il faut aussi vérifier la négociation mise en place pour le lien

Auteur : Tomas

Dernière mise à jour : 07-02-2024 16:25

Réseau Informatique » Zyxel

Tutoriel - Utilisation SecuExtender sur MAC - Zyxel :

Le logiciel Secuextender vous permet d'établir une connexion VPN SSL entre votre PC / MAC et votre Firewall Zyxel.

Vous pouvez retrouver le logiciel SecuExtender (Windows & mac) sur le site de Zyxel : https://www.zyxel.com/fr/fr/support/download?model=secuextender-vpn-client

Pour ce tutoriel, nous allons parler de l'utilisation du logiciel Secuextender pour mac, SSL_VPN_Client_1.2.6 (dernière version en date du 19/01/2024). A noter, la version mac de Secuextender est payante (contrairement à la version Windows) mais vous utilisez le logiciel pendant 1 mois gratuitement.

Après avoir installer le logiciel et intégrer votre clé de licence (si vous avez acheter la licence) nous allons pouvoir utiliser le solution. Votre administrateur réseau ou votre prestataire doit vous communiquer les informations suivantes :

1) L'adresse IP WAN ou un nom de domaine

2) Le port de connexion

3) Votre identifiant

4) Votre mot de passe

Vous avez tous les éléments ci dessus en votre disposition. Nous pouvons mettre en place la connexion VPN SSL. Nous vous invitons à vous ouvrir votre MAC et de vérifier qu'il soit connecter à Internet.

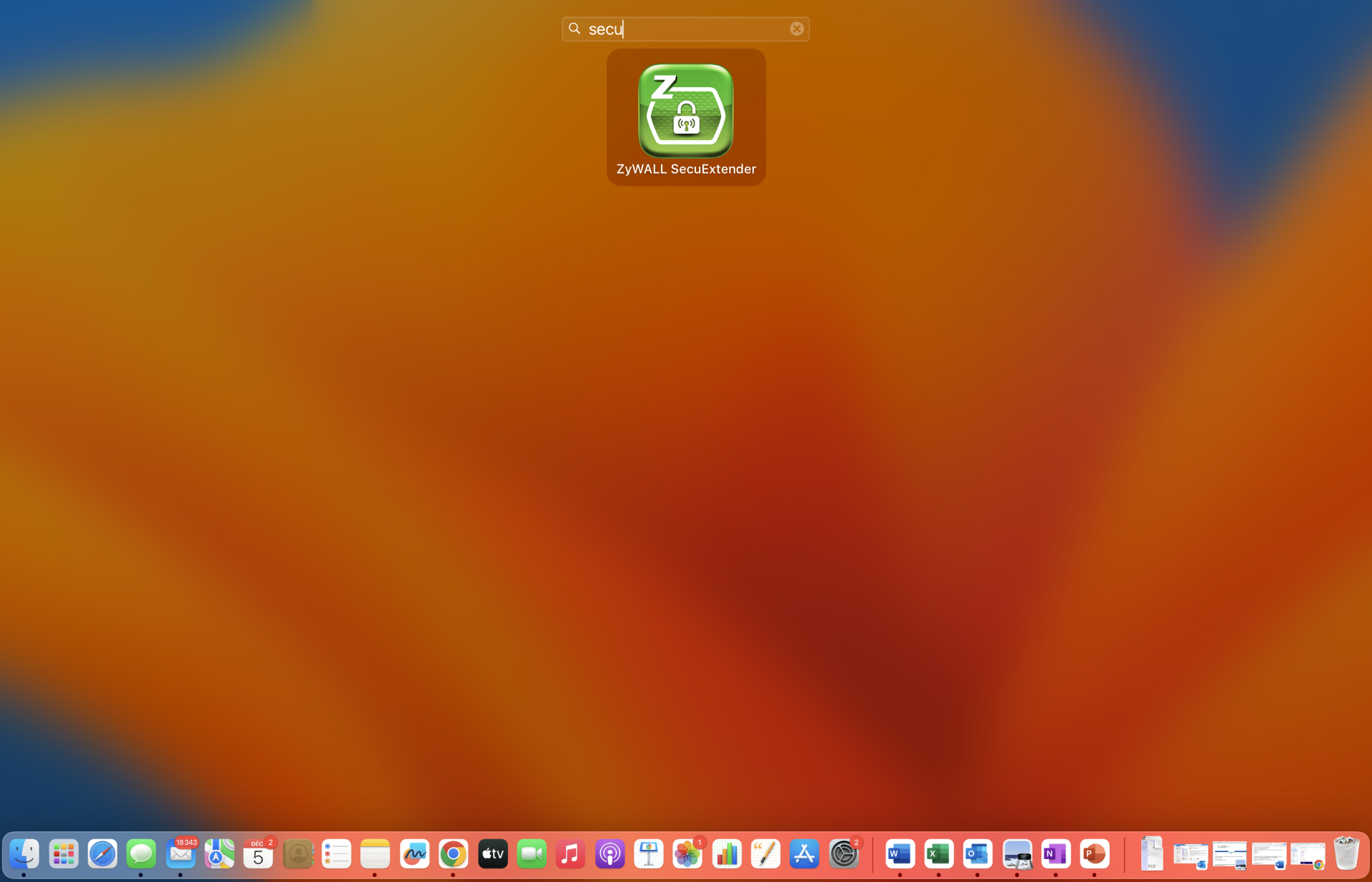

Vous pouvez rechercher votre logiciel dans vos applications :

Taper sur votre barre de recherche "SecuExtender"

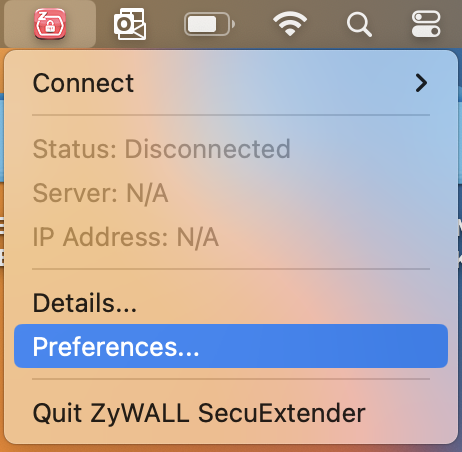

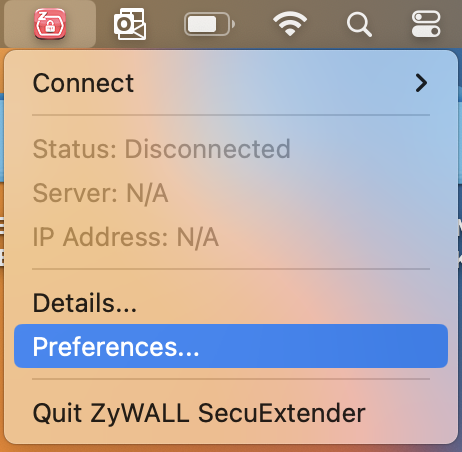

Après avoir cliquer sur l'icone du logiciel, vous devriez voir une icone rouge avec un cadena sur votre barre de navigation en haut à droite

En cliquant sur l'icône, nous vous invitons à cliquer sur "Preferences ..." pour configurer votre connexion vpn

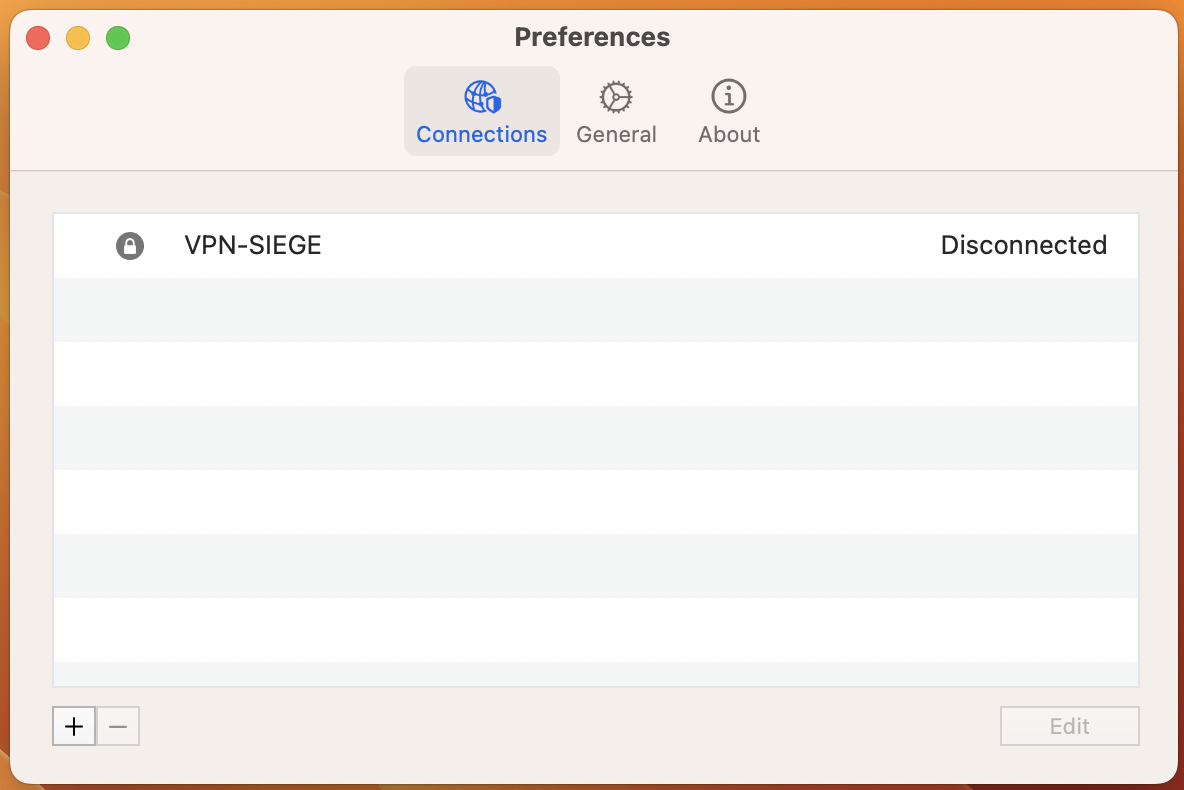

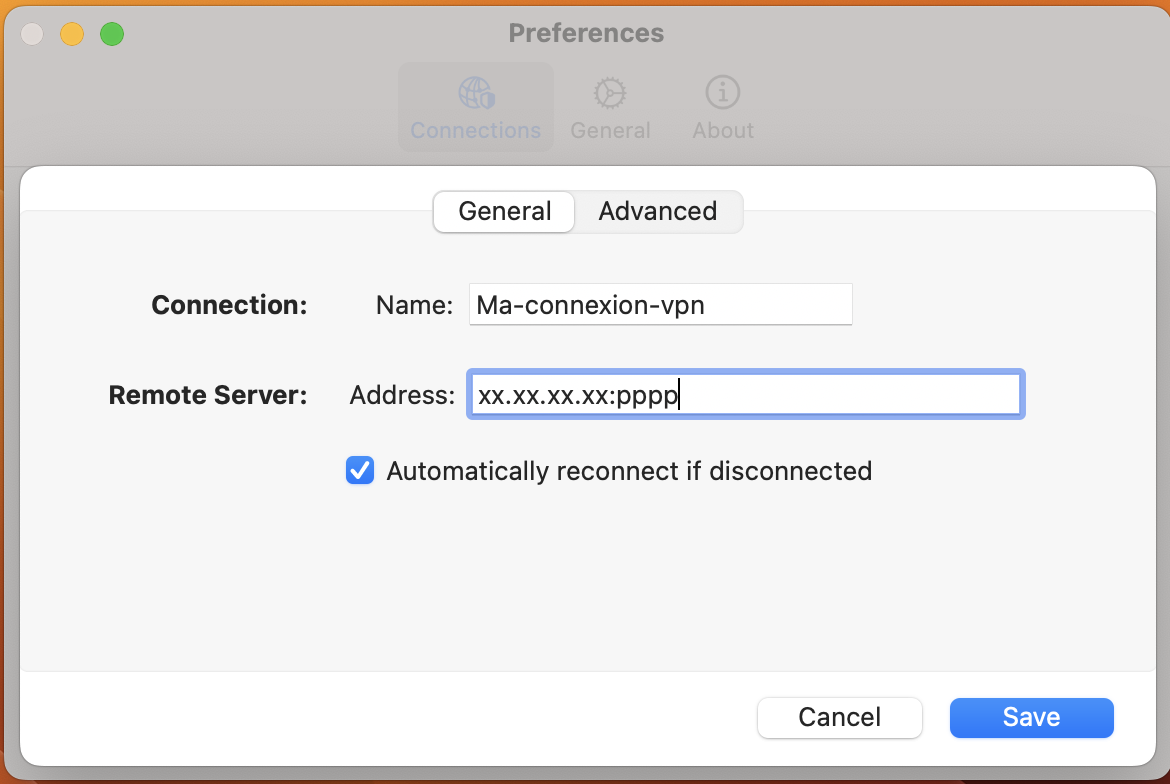

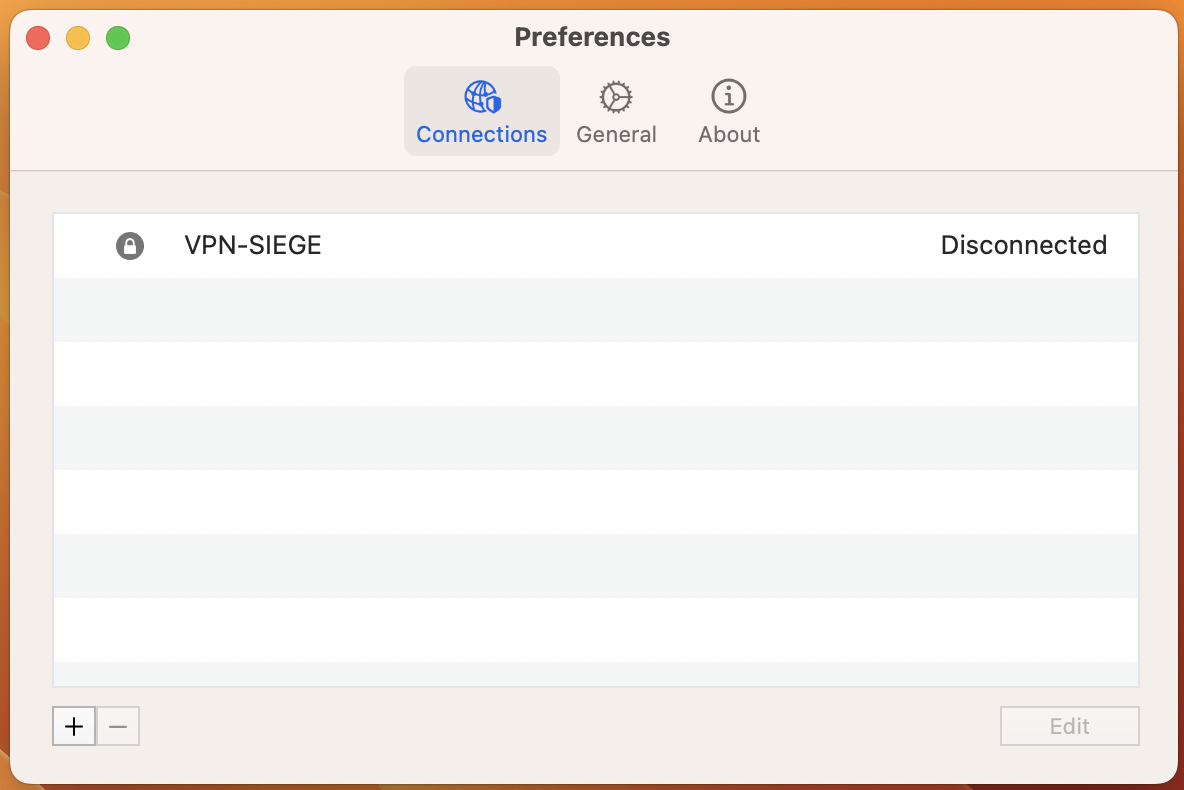

Dans la fenêtre "Preferences", Vous devez cliquer sur l'onglet "Connections" et ensuite cliquer sur "+" (en bas à gauche)

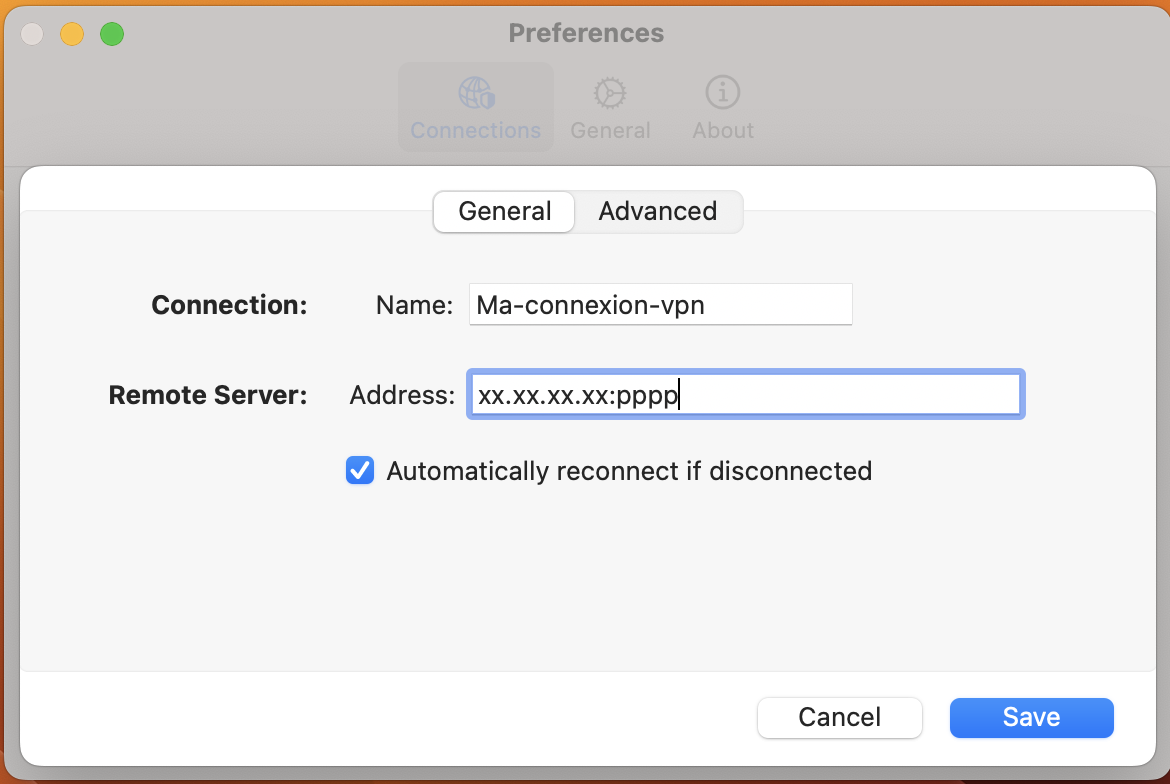

Une nouvelle fenêtre s'ouvre, vous allez pouvoir définir le nom de votre connexion vpn et,

définir l'adresse IP WAN ou le nom de domaine (exemple screen : xx.xx.xx.xx à remplacer avec vos renseignements) de votre Firewall Zyxel et ajouter un port séparer par ":" (exemple screen : pppp à remplacer avec vos renseignements). Puis cliquer sur "Save"

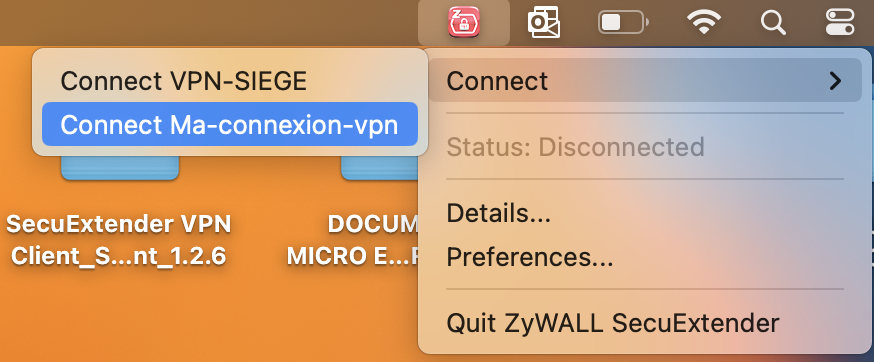

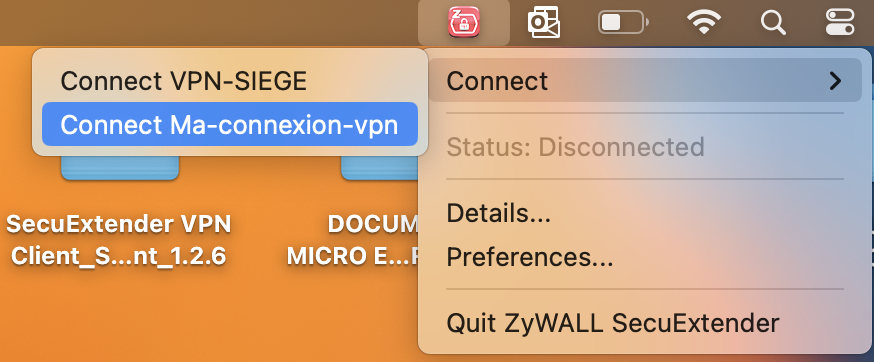

Vous allez pouvoir lancer votre connexion vpn. Cliquer sur l'icone cadena en rouge, passer le cursur de la souris sur "connect" et cliquer sur votre connexion vpn précédement paramétré :

Une nouvelle fenêtre vient de s'ouvre pour vérifier le certificat de connexion entre votre PC / Mac & votre firewall Zyxel.

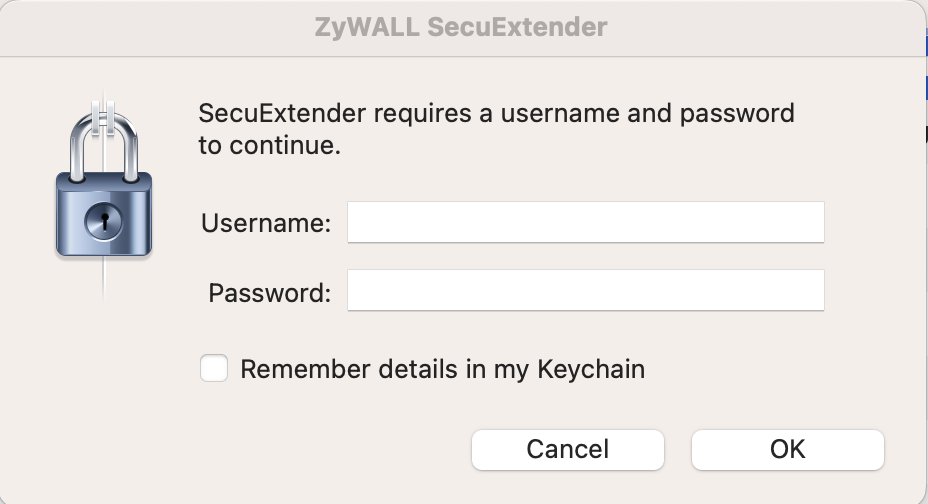

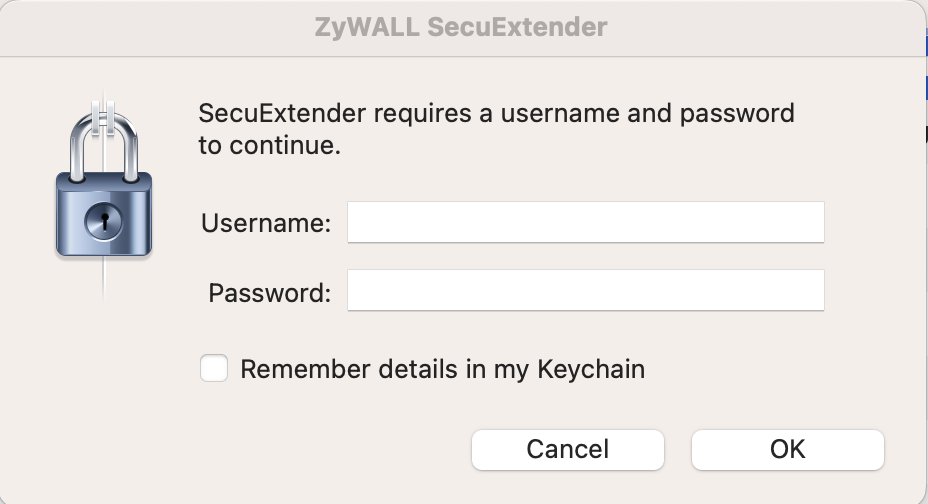

Après cette validation, une autre fenêtre s'ouvre pour vous demander votre identifiant et votre mot de passe. Vous pouvez renseigner vos données et ensuite vous pouvez valider cocher la case "Remember details in Keychain" pour stocker ces informations.

La connexion VPN va s'établir

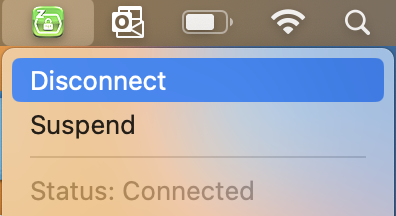

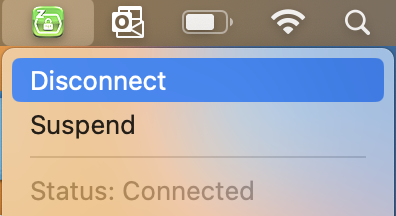

Pour vous déconnecter, il vous suffit de cliquer sur l'icone vert en haut à droite de votre barre de navigation et de cliquer sur "Disconnect"

Bonne Navigation sur votre VPN SSL ;) !

Auteur : Tomas

Dernière mise à jour : 07-02-2024 16:26

Tutoriel - Utilisation SecuExtender sur Windows - Zyxel :

Le logiciel Secuextender vous permet d'établir une connexion VPN SSL entre votre PC / MAC et votre Firewall Zyxel.

Vous pouvez retrouver le logiciel SecuExtender (Windows & mac) sur le site de Zyxel : https://www.zyxel.com/fr/fr/support/download?model=secuextender-vpn-client

Pour ce tutoriel, nous allons parler de l'utilisation du logiciel Secuextender pour mac, SSL_VPN_Client_4.0.5.0 (dernière version en date du 19/01/2024).

Après avoir installer le logiciel, nous allons pouvoir utiliser le solution. Votre administrateur réseau ou votre prestataire doit vous communiquer les informations suivantes :

1) L'adresse IP WAN ou un nom de domaine

2) Le port de connexion

3) Votre identifiant

4) Votre mot de passe

Vous avez tous les éléments ci dessus en votre disposition. Nous pouvons mettre en place la connexion VPN SSL. Nous vous invitons à vous ouvrir votre PC Windows et de vérifier qu'il soit connecter à Internet.

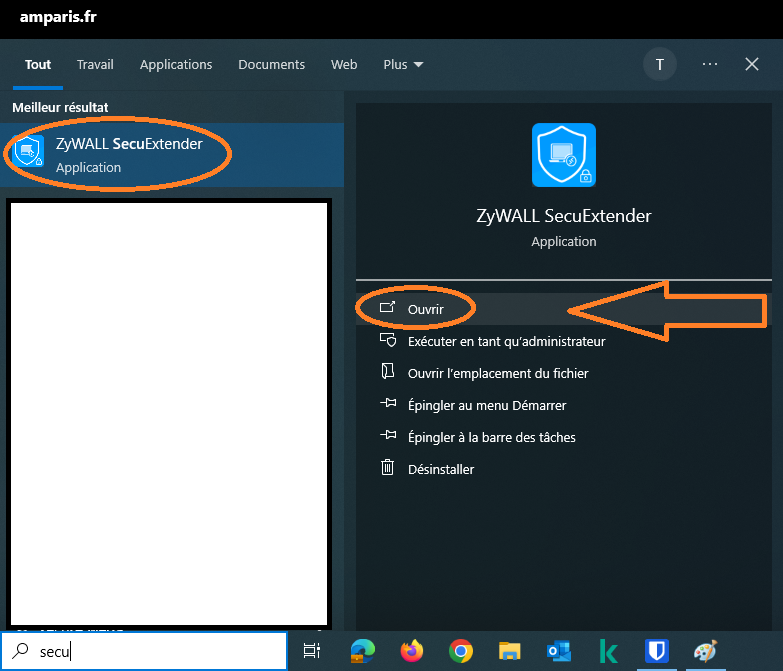

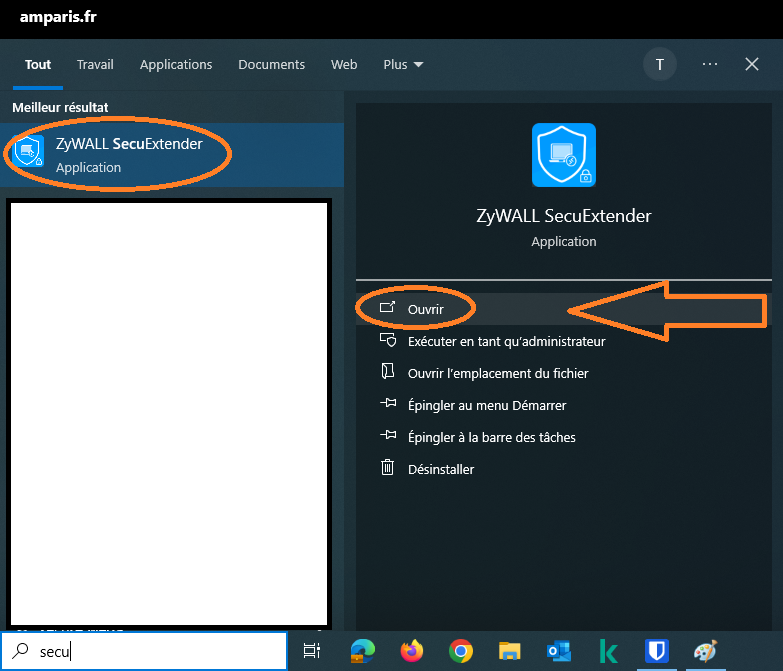

Vous pouvez rechercher votre logiciel dans votre barre de recherche Windows (généralement en bas à gauche de votre barre de navigation Windows):

Taper sur votre barre de recherche "SecuExtender"

Après avoir cliquer sur l'icone du logiciel ou sur le choix "Ouvrir", vous devriez voir une icone rouge avec un bouclier sur votre barre de navigation en bas à droite et une fenêtre de connexion VPN. Si la fenêtre n'apparait pas, nous vous invitons à double cliquer sur l'icone rouge avec un bouclier.

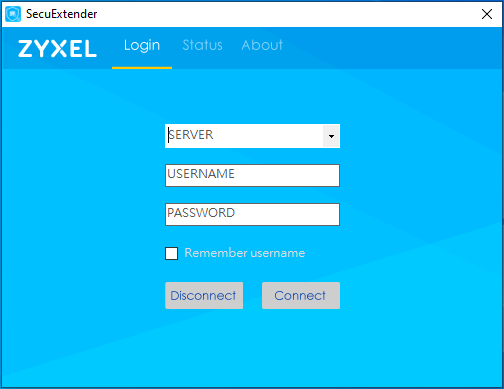

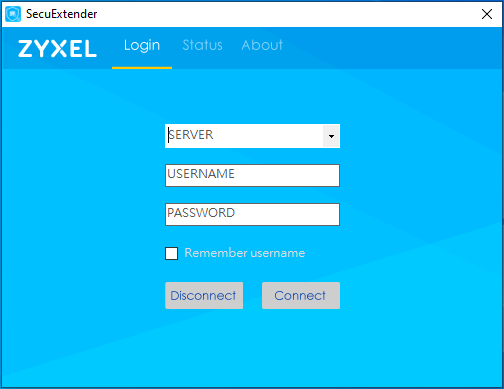

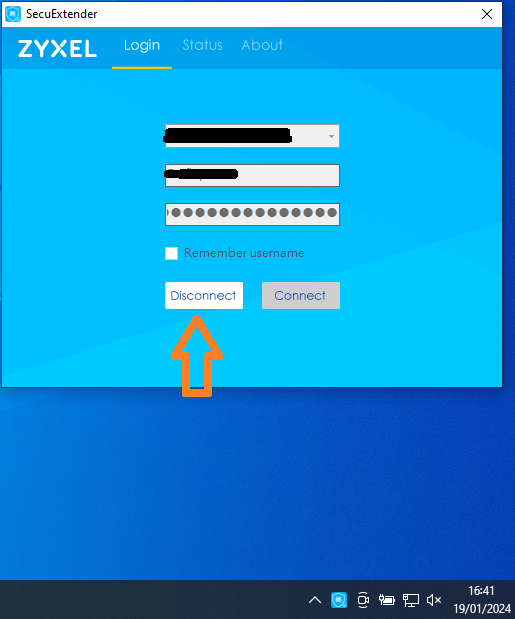

Vous devez voir cette fenêtre :

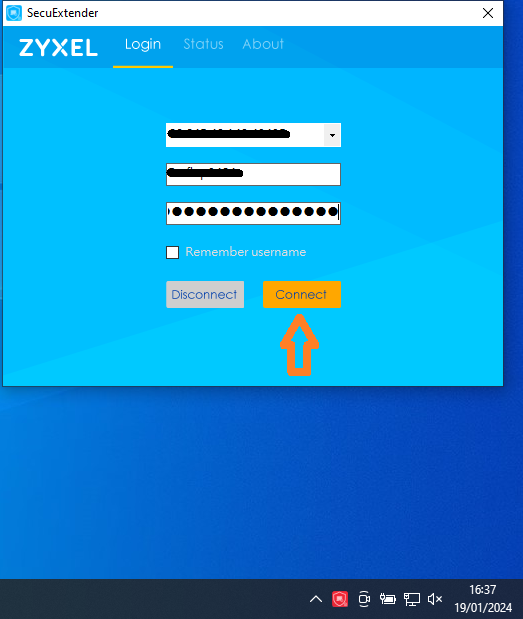

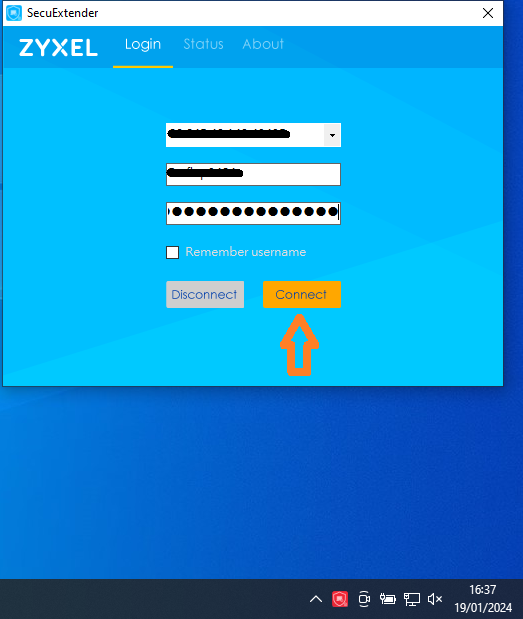

Vous allez pouvoir définir:

- Sur le champs "SERVER" : l'adresse IP WAN ou le nom de domaine (exemple screen : xx.xx.xx.xx à remplacer avec vos renseignements) de votre Firewall Zyxel et ajouter un port séparer par ":" (exemple screen : pppp à remplacer avec vos renseignements),

- Sur le champs "USERNAME" : votre identifiant

- Sur le champs "PASSWORD" : votre mot de passe

Après avoir rempli ces éléments, vous pouvez cliquer sur le bouton "Connexion.

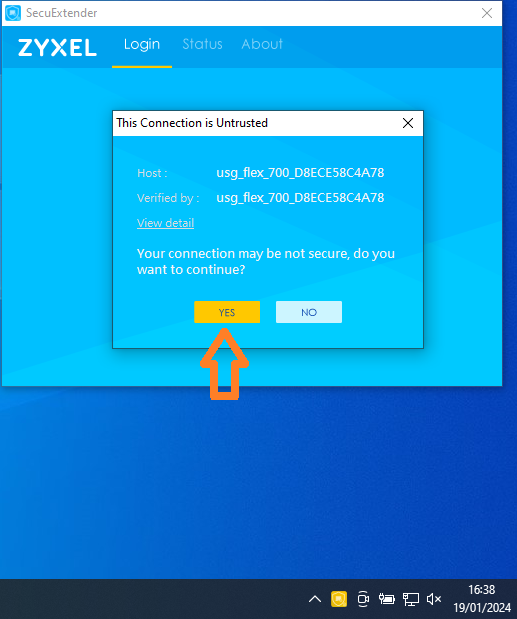

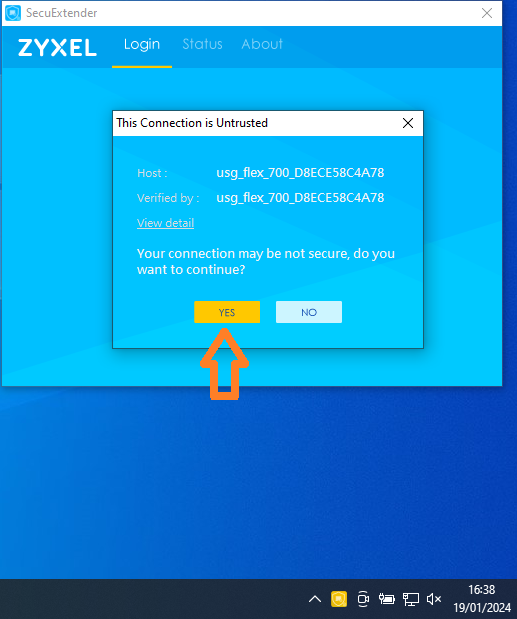

Une nouvelle fenêtre apparait pour demaner l'autorisation et votre validation pour vous connecter en VPN sur ce Firewall Zyxel. Vous validez la demande en cliquant sur "Ok".

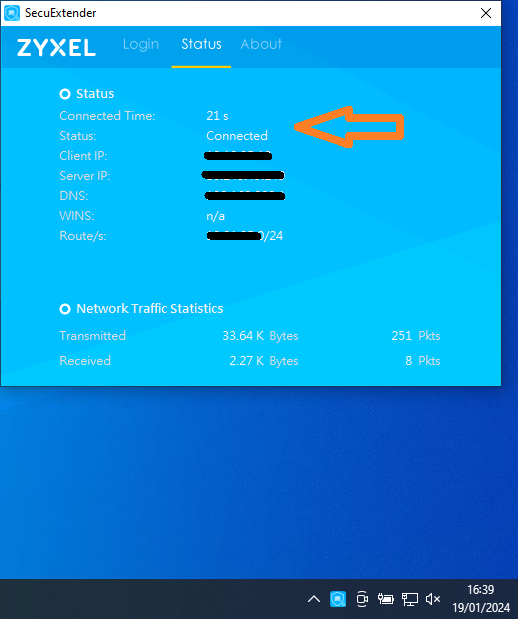

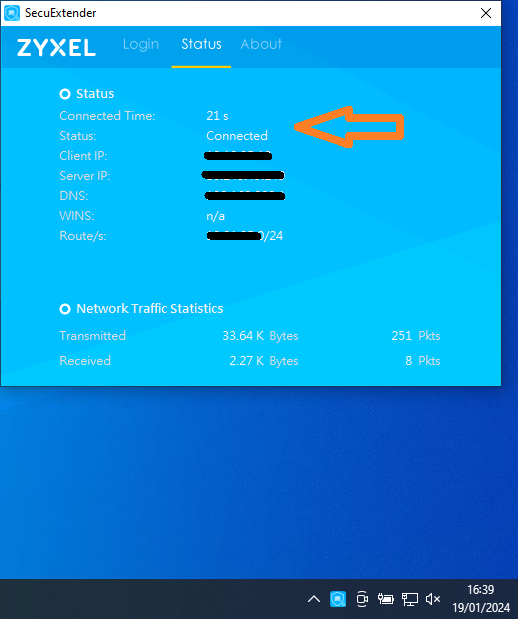

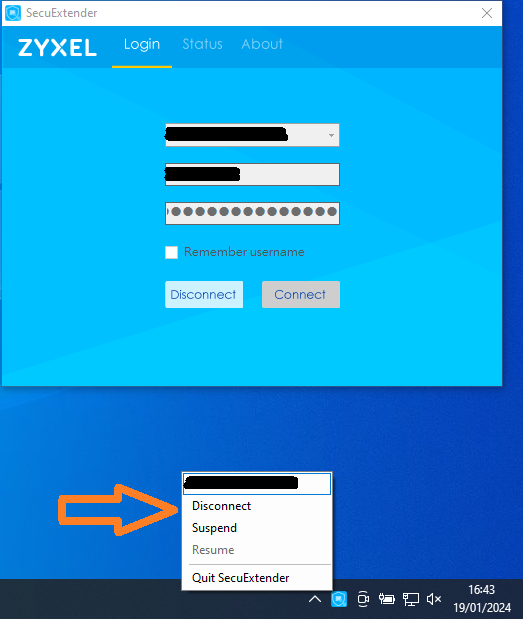

Dès la connexion VPN établit, la fenêtre de connexion VPN presente l'onglet "Status" :

Vous êtes connecté avec la liasion VPN entre votre PC et le site distant. Vous pouvez réduire cette fenetre. Bonne navigation ;) !

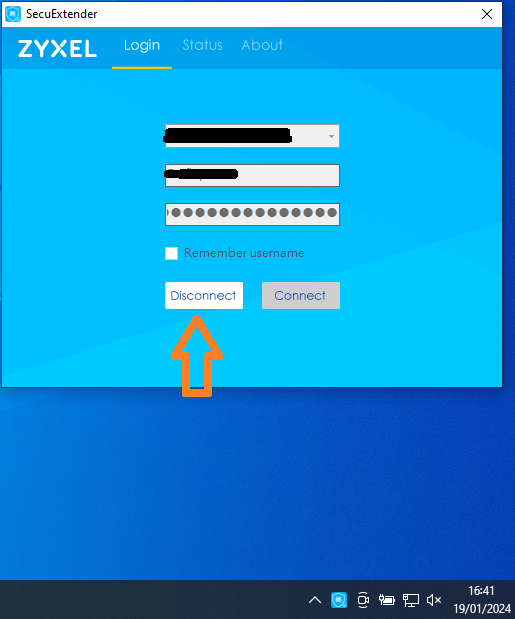

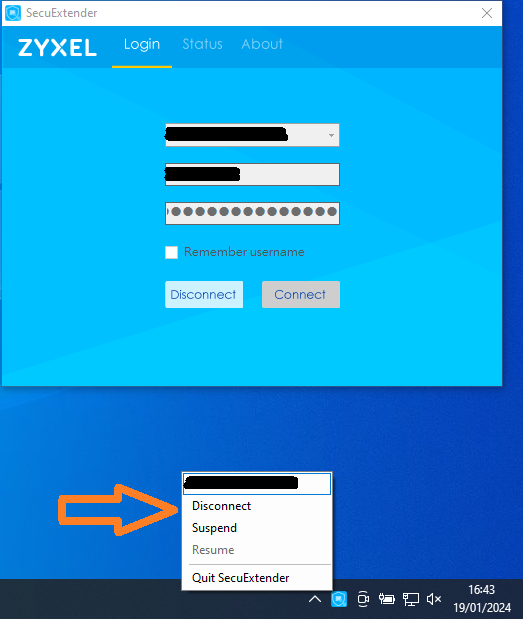

Pour vous déconnecter, il suffit de cliquer sur le bouton "Disconnect" sur l'ongle "Login de la fenêtre de connexion VPN. Ou de faire une clique droit sur l'icone avec le bouclier vert et de cliquer sur le bouton "Disconnect".

Auteur : Tomas

Dernière mise à jour : 19-01-2024 18:31